VM-Series Firewall

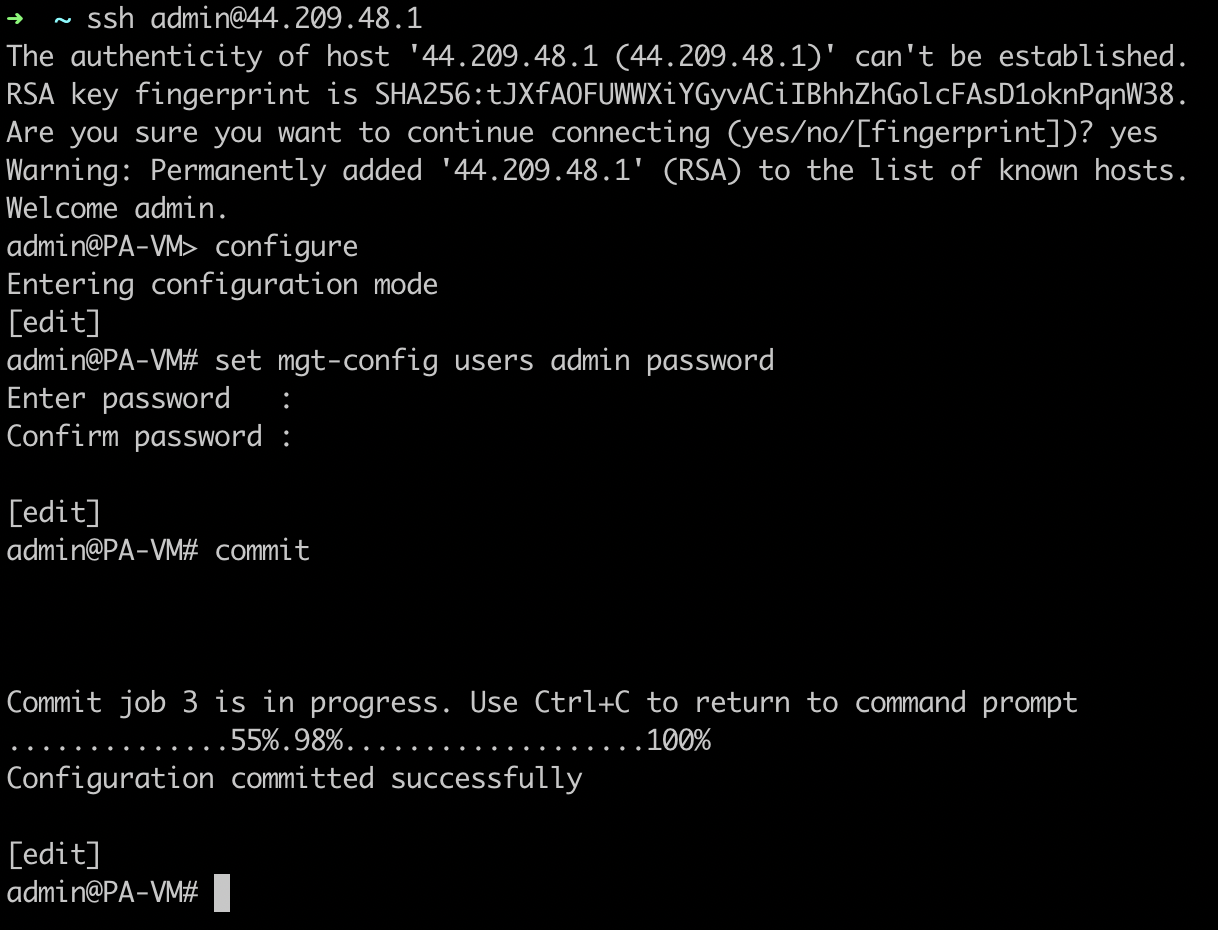

SSH

Для того чтобы использовать WebUI необходимо задать пароль администратора, это делается через SSH.

После создания инстансов проходит минут 10-15 до того, как Firewall инициализируется и будет доступен по SSH

Подключаемся к первому инстансу, SSH пользователь — "admin"

И выполняем следующие команды

configure set mgt-config users admin password

Вводим пароль 2 раза и сохраняем изменения

commit

Тоже самое проделываем и на втором инстансе.

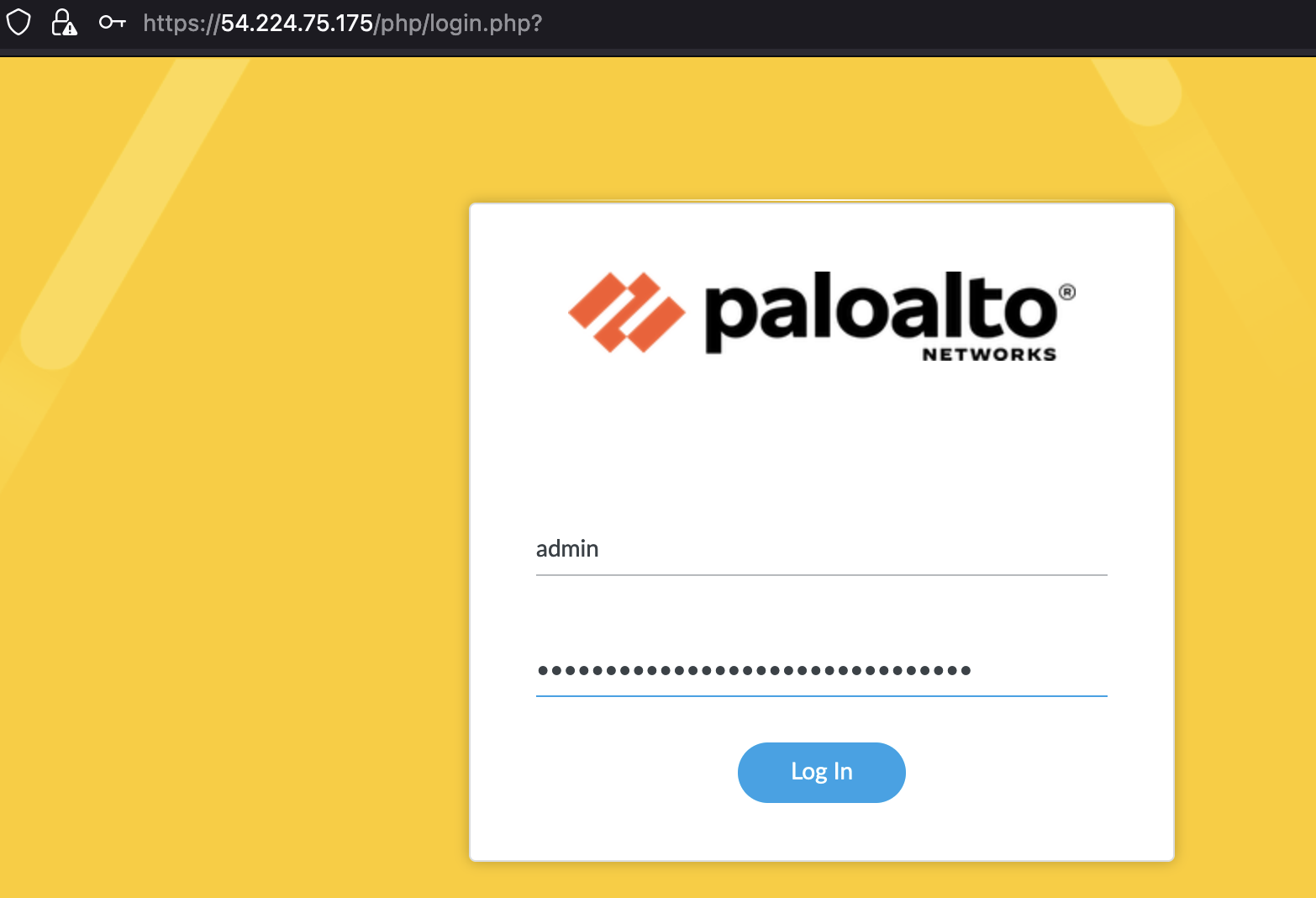

WebUI

Basic

Теперь можно логиниться в WebUI следующему адресу

https://<MGMT-PUBLIC-IP>

- Login: admin

- Password: тот, который задавали через SSH

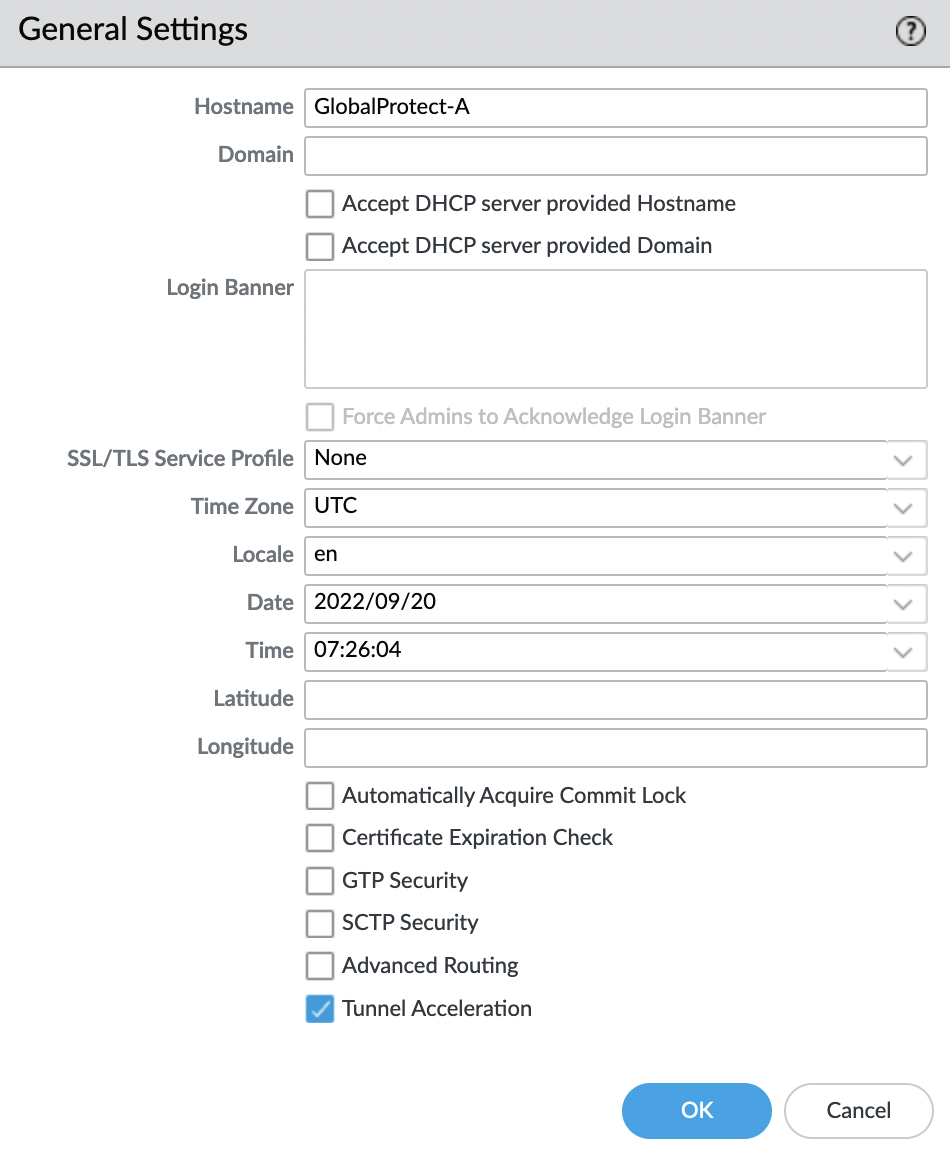

Для удобства зададим Hostname, для этого перейдем "Device" -> "Setup" -> "Management" -> "General settings"

Сохраним изменения, для этого в правом верхнем углу выберем "Commit". После обновив вкладку браузера имя вкладки изменится.

HA: Enable

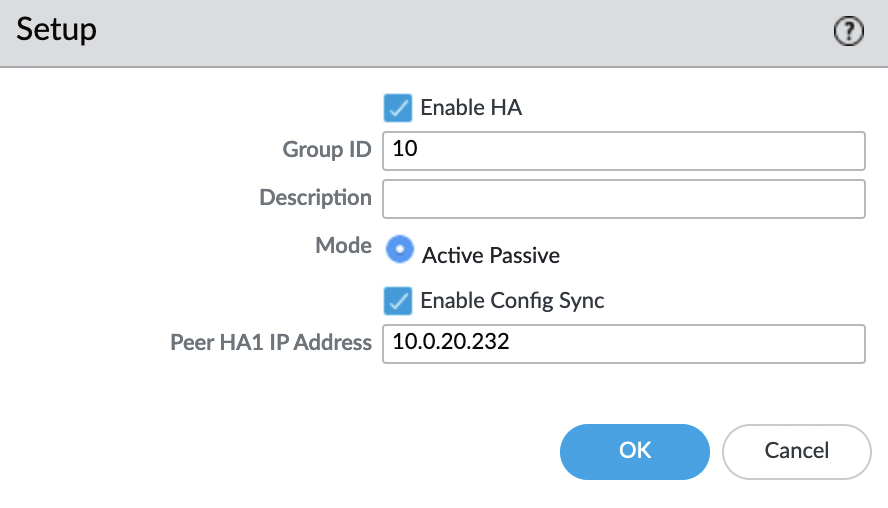

Включим режим HA, для этого перейдем "Device" -> "Setup" -> "High Availability" -> "General" -> "Setup" и выберем "шестеренку"

Включим "HA" режим, "Group ID" — любое значение от 1-го до 63-х и "Peer HA1 IP Address" — приватный IP адрес MGMT интерфеса второго инстанса (AZ B)

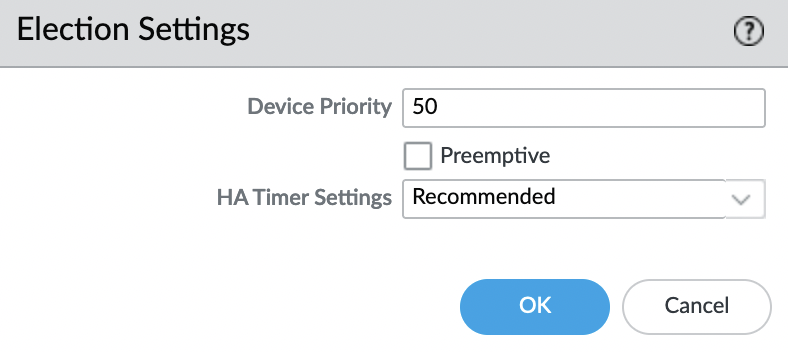

Теперь нужно изменить "Device priority" для активного инстанса, чем меньше значение, тем выше приоритет. Значение по умолчанию "100", выставим для инстанса "A" знение равное "50"

Security zones

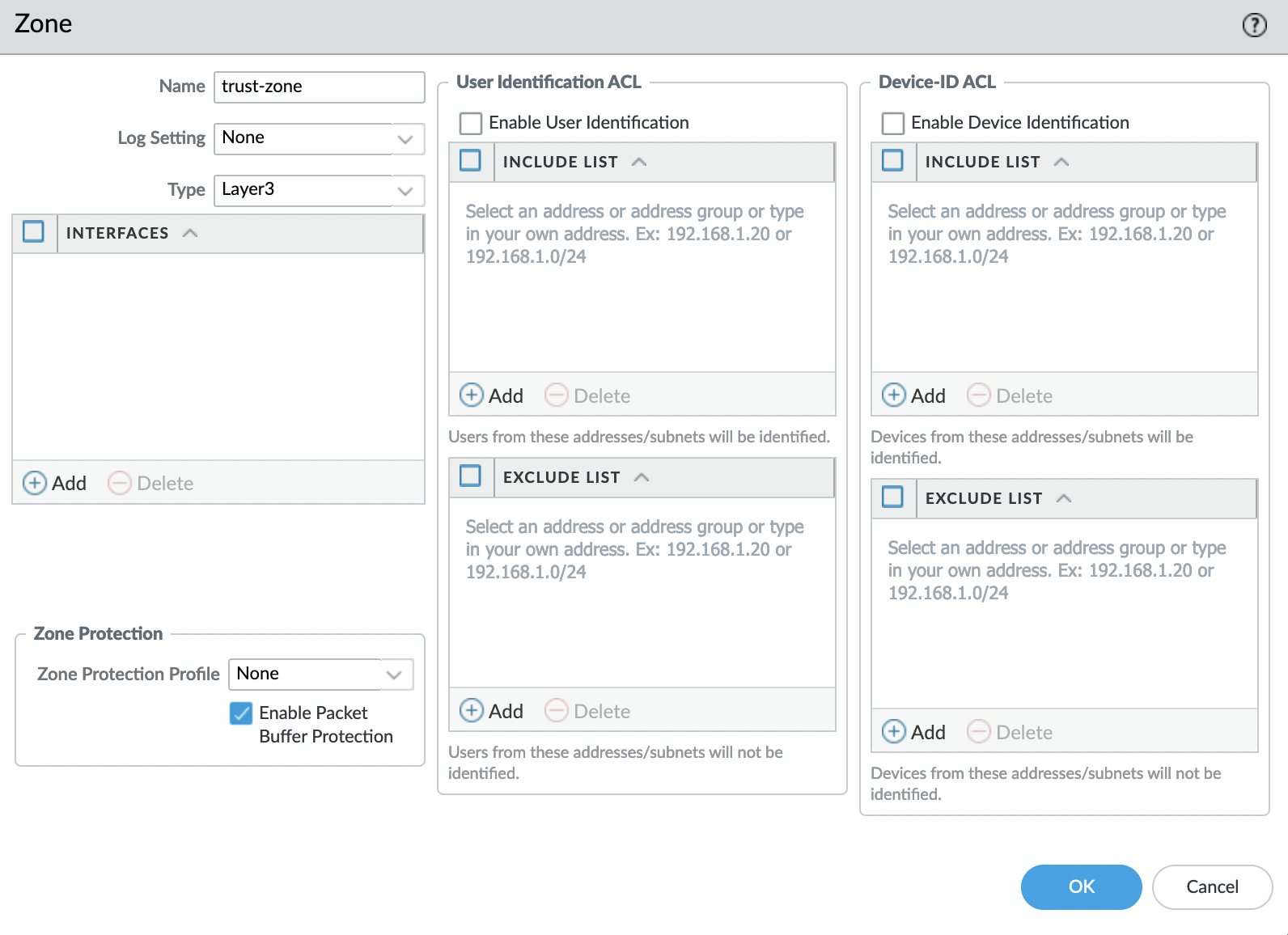

Перед настройкой интерфейсов создадим две зоны:

- untrust-zone

- trust-zone

Переходим во вкладку "Network" -> "Zones" и добавляем новую зону, кликнув "Add" в левом нижем углу. Задаем имя и указываем Type: "Layer3", остальное оставляем по умолчанию.

Network interfaces

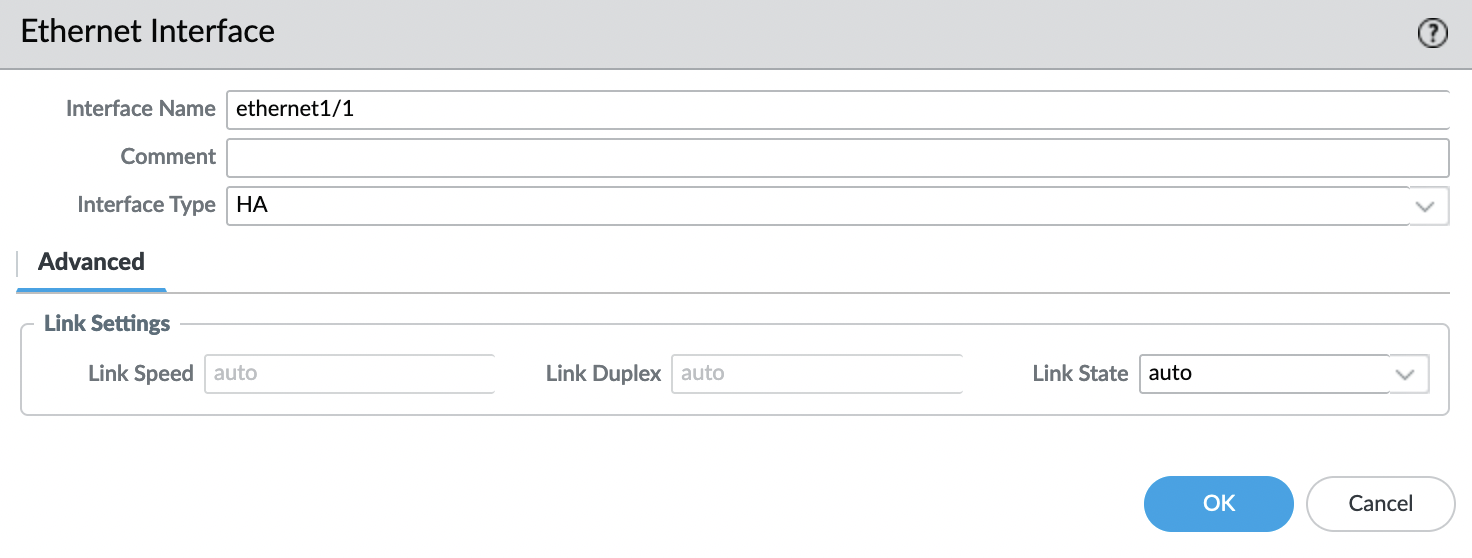

Теперь перейдем во вкладку "Network" -> "Interfaces" -> "Ethernet" и выберем интерфейс "ethernet1/1", укажем что "Interface Type" будет "HA" и нажмем "OK"

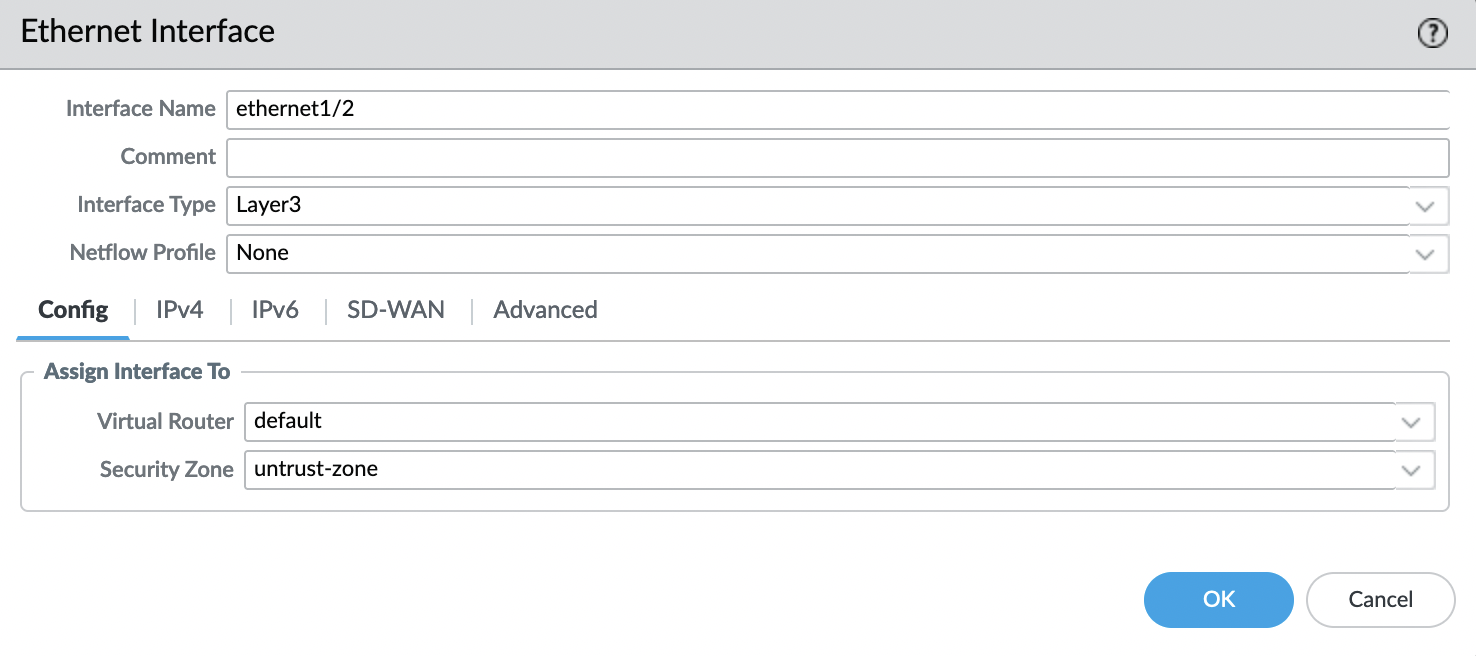

Интерфейс "ethernet1/2":

- Interface Type: Layer3

Config:

- Virtual Router: default

- Security Zone: untrust-zone

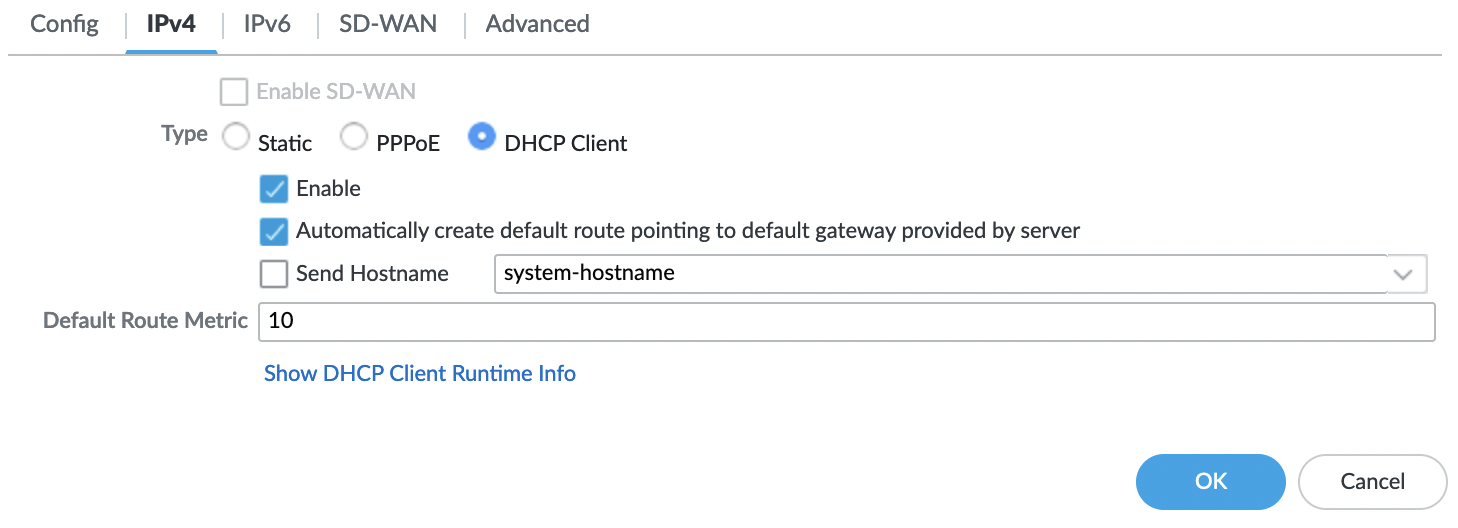

IPv4

Type: DHCP Client

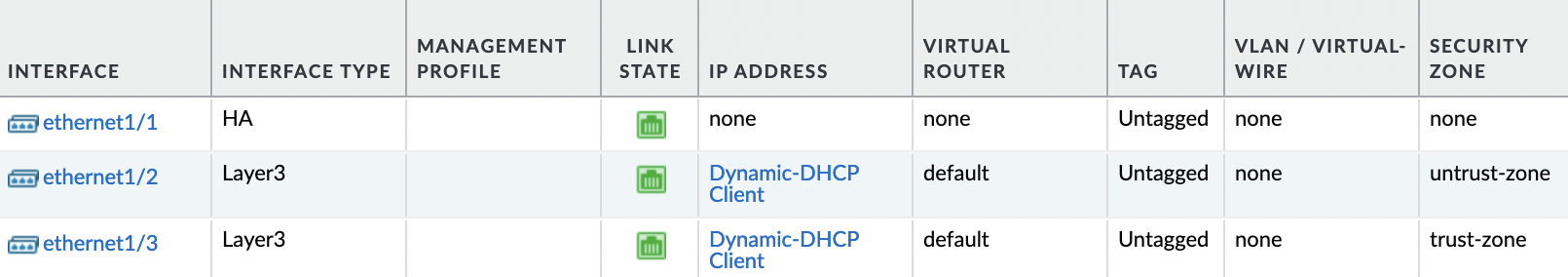

Интерфейс "ethernet1/3" повторяем тоже шаги, что и для "ethernet1/2" за исключением "Security Zone", для этого интерфейса указываем "trust-zone"

В итоге должны быть сконфигурированы 3 интерфейса

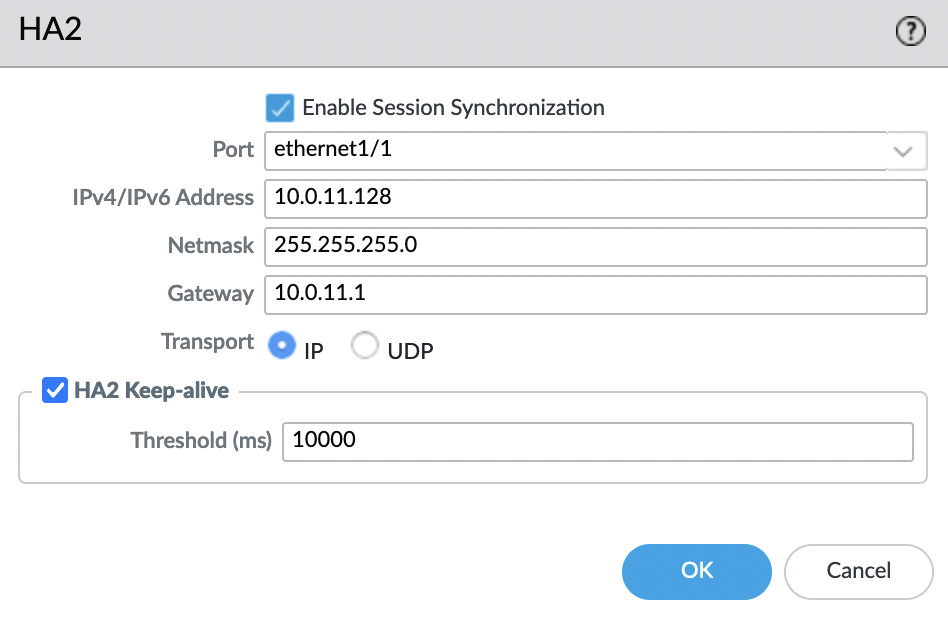

HA: Data link

Возвращаемся обратно к настройке HA, переходим "Device" -> "Setup" -> "High Availability" -> "HA Communications" -> "Data Links"

- Port: ethernet1/1

- IPv4/IPv6 Address: IP адрес HA интерфейса этого же инстанса

- Netmask: Маска подсети

- Gateway: Первый IP адрес в нашей сети, обязательный параметр, т.к. инстансы находятся в разных подсетях

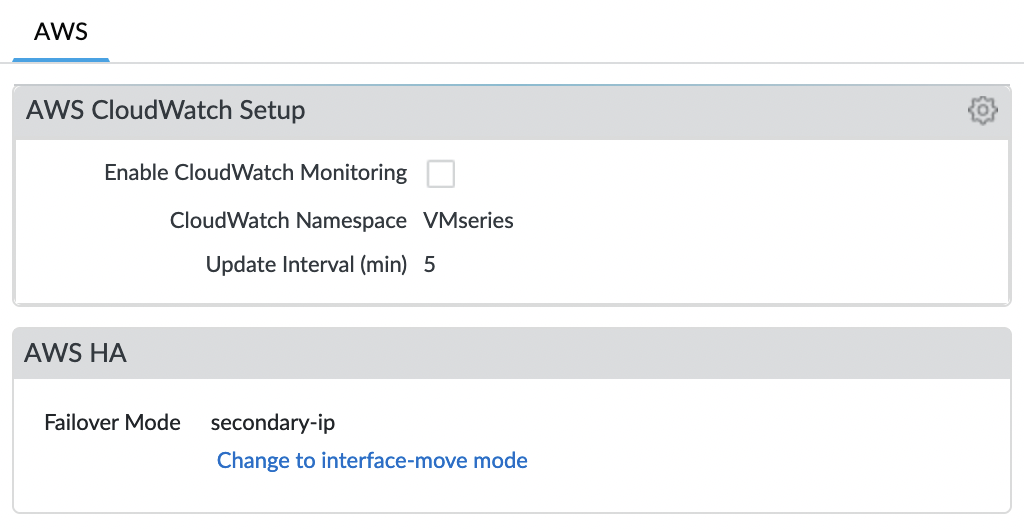

Так же нужно убедится, что мы используем "secondary-ip" в качестве HA режима. Для этого перейдем во вкладку "Device" и найдем пункт "VM-Series"

И теперь нужно сохранить наши изменения, выбираем в правом верхнем углу кнопку "Commit".

Повторяем все шаги на втором инстансе, за исключением того, что "Device priority" оставляем по умолчанию — "100"

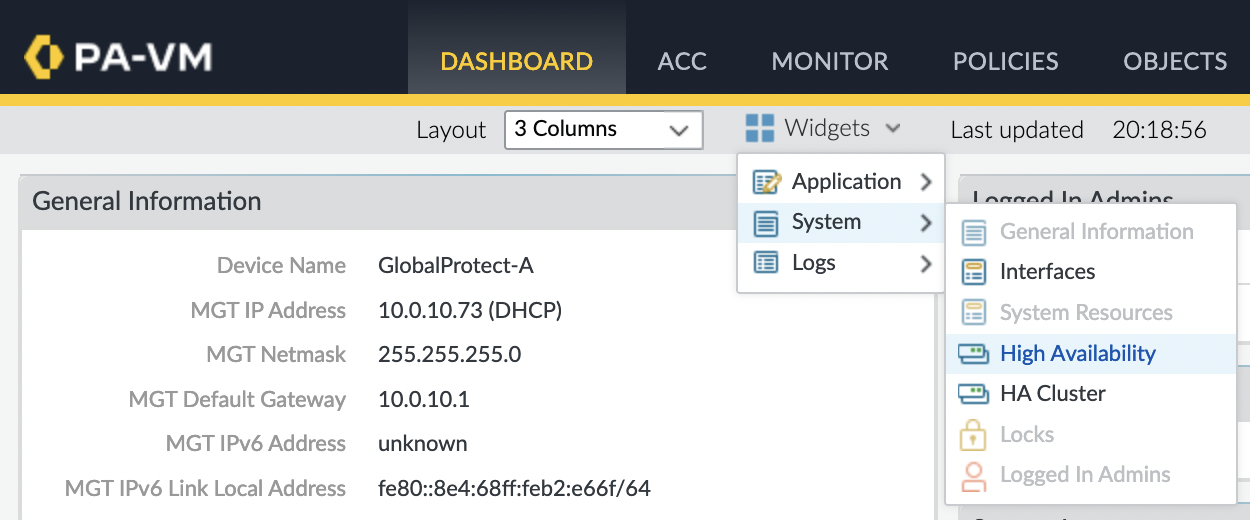

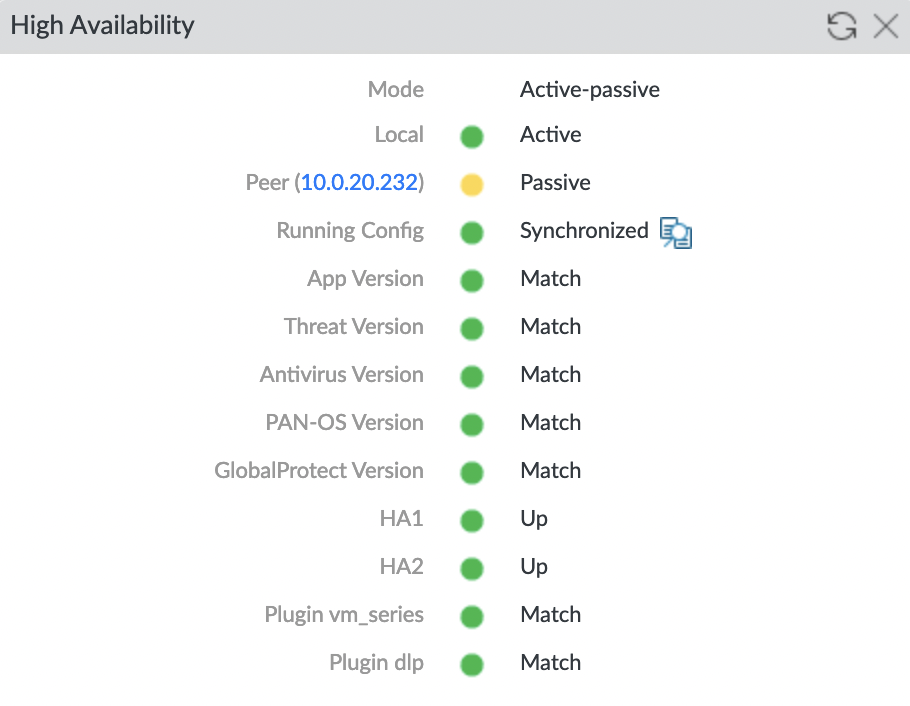

HA Widget

Для того чтобы видеть HA статус в веб консоли необходимо на основную панель добавить виждет, для этого переходим во вкладку "Dashboard" и выбираем "Widgets" -> "System" -> "High Availability"

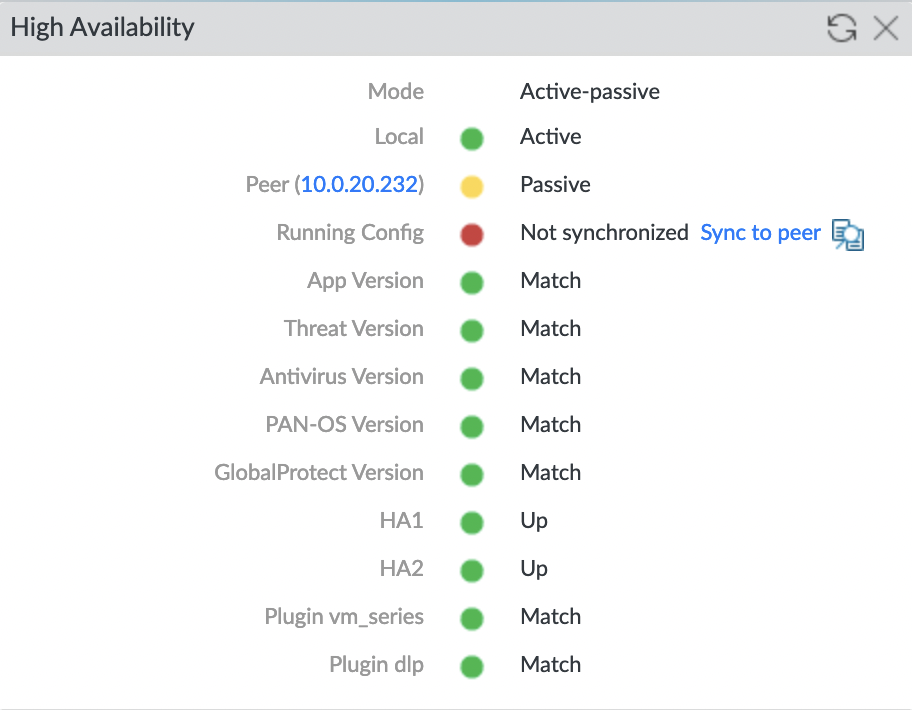

Если вы настроили все верно, на виджете вы увидете следующее

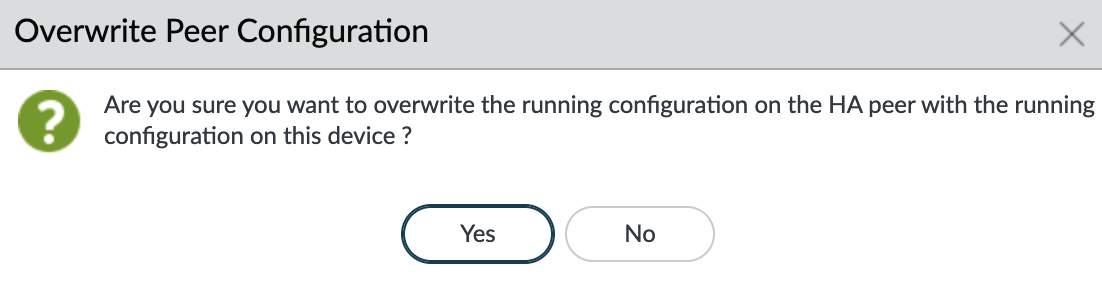

Запускаем синхронизацию конфигурации:

И через пару минут синхронизация должна выполнится

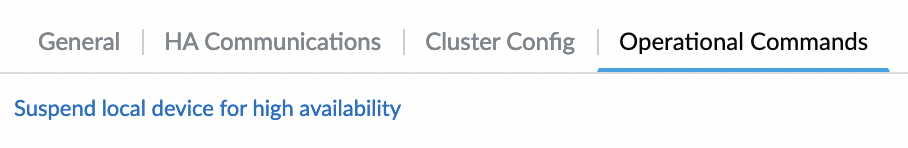

HA Test

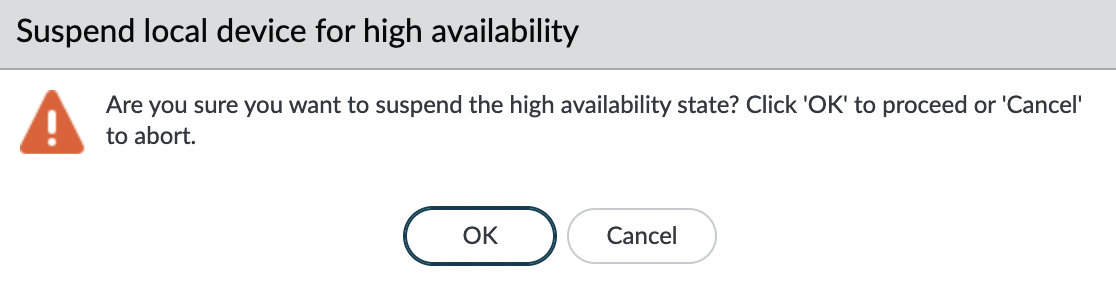

Теперь необходимо проверить, что HA режим работает, для этого не нужно останавливать активный инстанс или другими способами моделировать аварию со стороны AWS. Достаточно на активном фаерволе перейти во вкладку "Device" и далее "Setup" -> "High Availability" -> "Operational Commands" и нажмем "Suspend local device for high availability"

Подтверждаем, что хотим приостановить HA режим

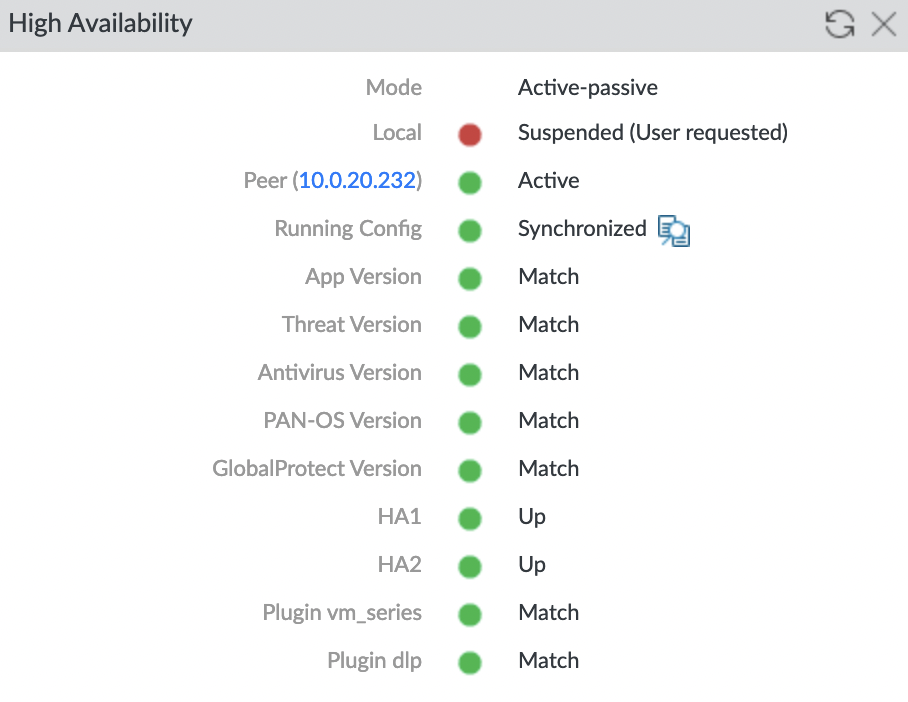

После чего переходим в панель "Dashboard" и проверяем, что HA мод приостановлен и Peer теперь является активным фаерволом

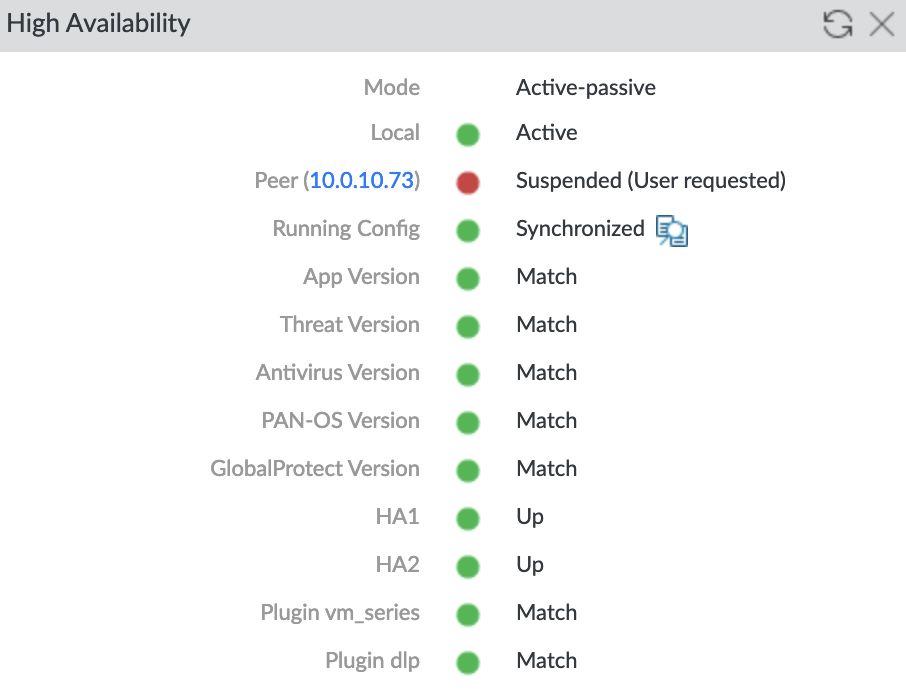

Так же убедимся, что фаерволы поменялись ролями, проверим "High Availability" виджет на втором фаерволе

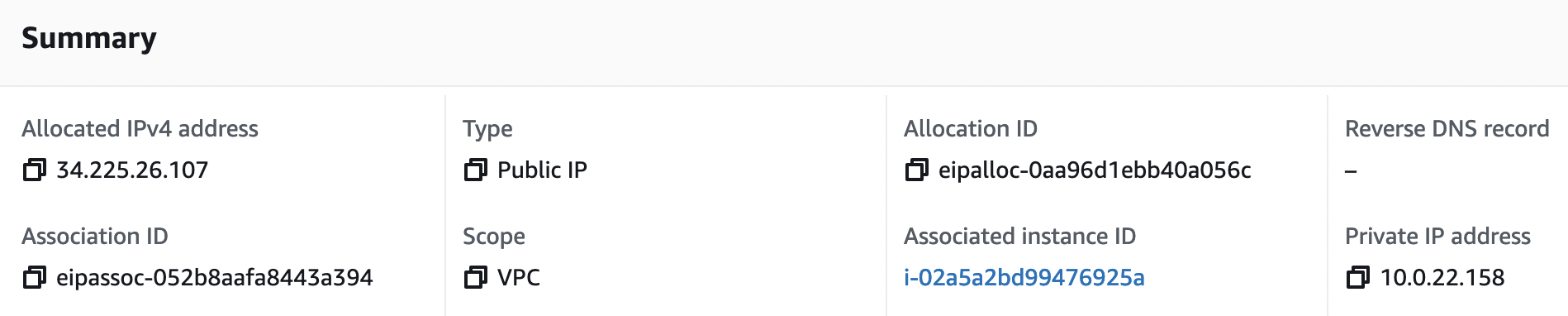

И последнее, что осталось проверить, что EIP для GlobalProtect был перенесен на новый активный фаервол. Как видим, EIP успешно ассоциирован с инстансом в AZ B